Ce bogue fait partie de la vulnérabilité CVE-2025-10184 des appareils mobiles. Il a affecté d’autres fournisseurs Android, mais le rapport souligne que ce bogue n’est toujours pas corrigé chez les appareils OnePlus et peut continuer à être exploité par des hackers, selon Rapid7, qui a découvert le problème par l’intermédiaire de Calum Hutton.

- À lire également : Test du OnePlus 13

Les attaquants peuvent accéder aux données de vos SMS sans votre permission

La vulnérabilité se trouve dans l’application de messagerie, ce qui permet aux malfaiteurs et aux fraudeurs de contourner les autorisations de base d’Android pour la téléphonie et la messagerie. Ils peuvent ainsi accéder aux messages SMS et MMS, y compris aux données sensibles, sans avoir besoin de l’autorisation de l’utilisateur et sans déclencher d’alerte.

Selon les chercheurs, ce type de vulnérabilité peut être utilisé par des pirates, voire par des groupes mandatés par des gouvernements, pour espionner des personnes très en vue, telles que des politiciens, des activistes, des avocats et des dissidents politiques. Elle pourrait également être utilisée pour extraire des informations dans le but d’effectuer d’autres formes d’attaques.

En outre, toute personne possédant un appareil concerné pourrait être victime d’attaques visant à voler des informations susceptibles d’être utilisées pour détourner des comptes bancaires, en particulier dans le cas de services financiers reposant sur une authentification à deux facteurs basée sur les SMS.

Des millions de téléphones OnePlus pourraient être en danger

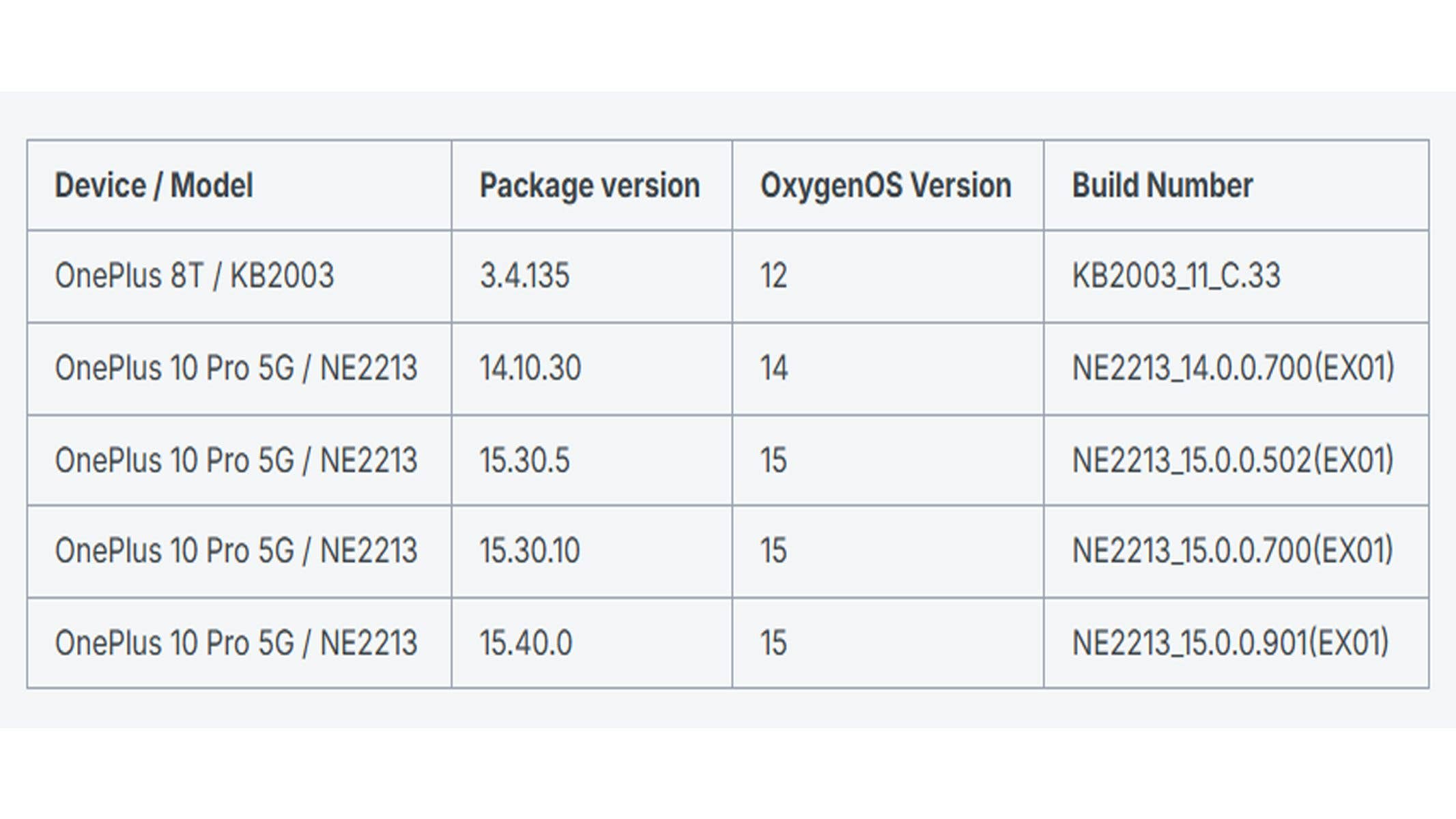

En ce qui concerne les modèles affectés, le groupe a déclaré qu’il s’agit d’une faille logicielle trouvée dans OxygenOS plutôt que d’un problème matériel. Le bug existe depuis l’implémentation de la mise à jour OxygenOS 12, tandis qu’OxygenOS 11 a été testé et ne présentait pas le même défaut. Parmi les versions impactées, on trouve OxygenOS 15, 14 et 12, et ont été testées sur le OnePlus 8T et le OnePlus 10 Pro 5G. Ainsi, des millions d’appareils à l’échelle mondiale pourraient être en danger.

Les chercheurs ont contacté OnePlus, qui a pour l’instant reconnu la présence de la faille de sécurité, déclarant avoir l’intention d’enquêter sur le problème, bien qu’aucune date précise de correction n’ait été communiquée.

Ce que les utilisateurs de OnePlus peuvent faire pour rester en sécurité

Si vous possédez un téléphone OnePlus équipé de l’une de ces versions, il est conseillé d’activer le RCS (Rich Communication Services), qui permet de crypter les messages. Vous devriez également opter pour un système d’authentification utilisant les applications au lieu d’une authentification à deux facteurs se servant des SMS.

Une autre mesure de protection consiste à éviter d’installer des applications provenant de sources inconnues ou tierces en dehors du Play Store. Cela réduit le risque d’attaques sophistiquées et d’espionnage. Il est également recommandé de vérifier et de supprimer les autorisations pour les applications inutilisées. En outre, nous vous conseillons de mettre à jour votre appareil et vos applications avec les logiciels les plus récents.

Pour les personnes se trouvant dans des positions plus sensibles, et donc plus susceptibles d’être ciblées, les téléphones Android offrent une fonctionnalité de protection avancée. Lorsqu’elle est activée, elle fournit des garde-fous supplémentaires, notamment en bloquant les applications et les sites web malveillants et en désactivant les réseaux 2G moins sûrs.

Nous aimerions connaître vos conseils de sécurité. Partagez-les avec nous dans les commentaires.