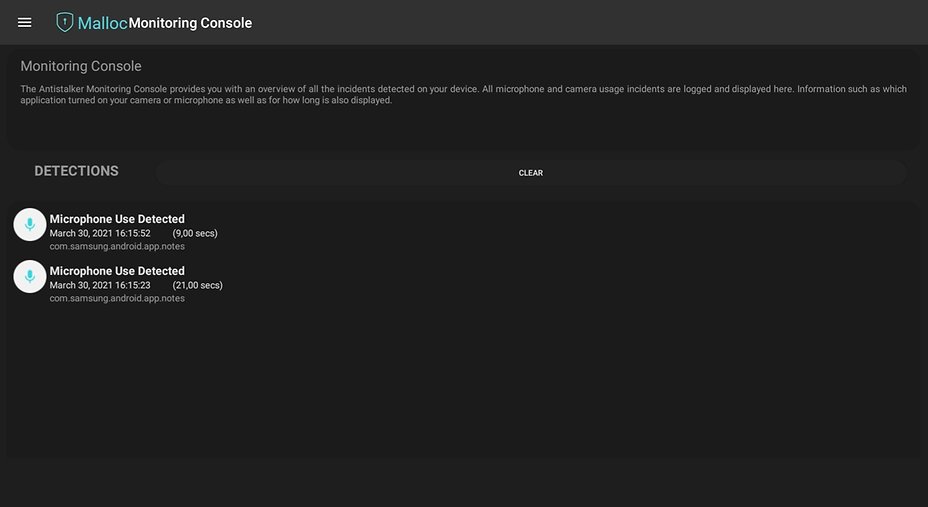

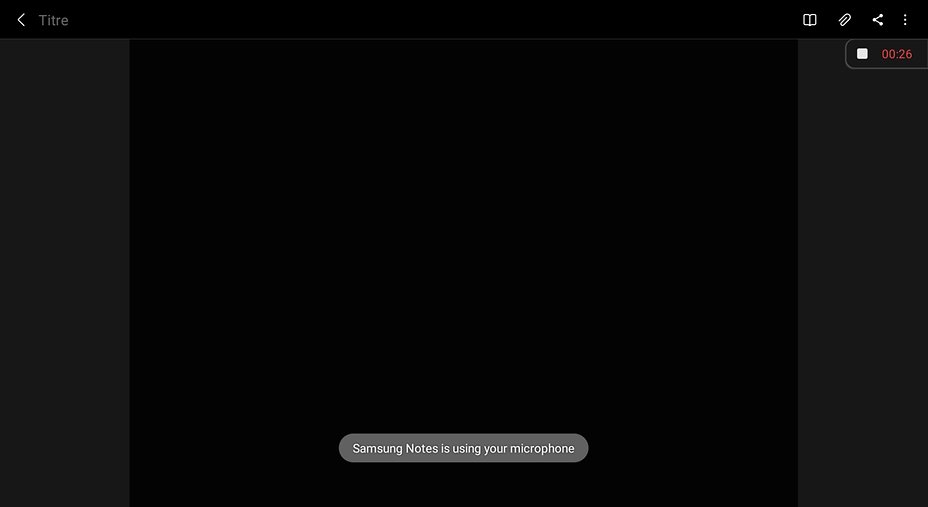

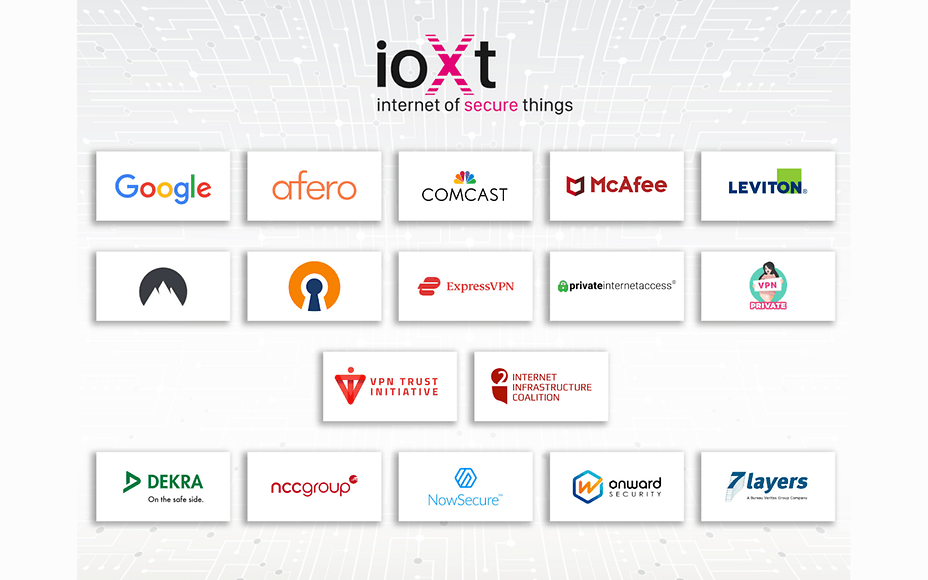

L'Alliance ioXt, la norme mondiale pour la sécurité de l'IoT, a annoncé aujourd'hui qu'elle élargissait son programme de conformité ioXt pour les VPN !!

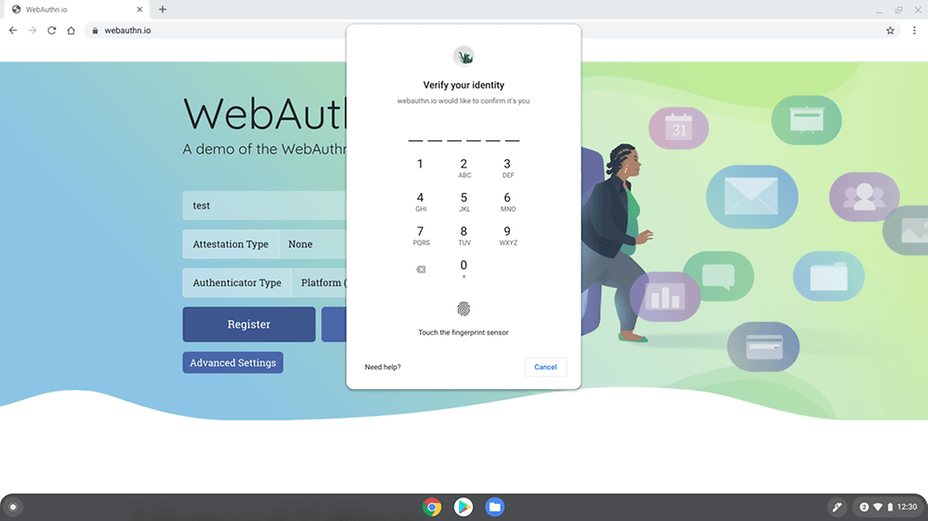

La certification par l'intermédiaire de l'Alliance ioXt est un vaste effort de l'ensemble du secteur. Faire de l'internet un lieu sûr pour tous et préserver la réputation des VPN permet aux utilisateurs d'éviter les risques et de bénéficier d'une confiance, d'une transparence et d'une sécurité accrues. Le consortium de sécurité numérique, VPN Trust Initiative (VTI) et les normes qu'il a créées et adaptées au profil de l'ioXt Alliance sont essentiels à cette mission.

"Les VPN sont au cœur de la vie privée, de la sécurité et des droits sur Internet, mais les membres de la VTI savent bien que nous ne pouvons pas fournir ces protections sans confiance et transparence. C'est pourquoi nous sommes si enthousiastes à l'idée de participer au lancement de l'extension du programme de conformité ioXt pour inclure les services VPN", a déclaré Harold Li, président de l'initiative de confiance VPN et vice-président d'ExpressVPN. "Ce Programme donnera aux consommateurs plus de contrôle et de confiance dans le choix des solutions pour se protéger en ligne."

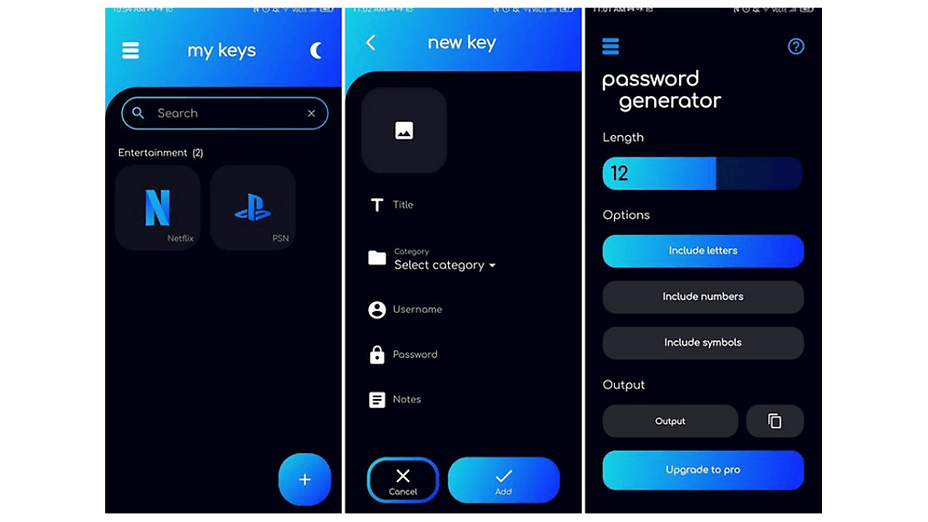

Dans le cadre de leurs efforts pour accroître le niveau de sécurité de leurs produits, Afero, Comcast, ExpressVPN, Leviton, NordVPN, OpenVPN Community, McAfee, Private Internet Access et VPN Private se sont associés à l'Alliance ioXt pour tester et certifier plusieurs applications mobiles et plateformes VPN. Google s'est engagé encore plus loin en certifiant Google One, le premier produit testé en laboratoire en boîte blanche à recevoir la certification ioXt.

Les applications certifiées par l'Alliance ioXt comprennent :

Applications du contrôleur IoT

◾Hubspace, alimenté par Afero, en exclusivité chez Home Depot.

◾Leviton GreenMAX DRC

Authentificateur IoT

◾Comcast Xfinity Authenticator

VPN

◾Google One

◾ExpressVPN

◾NordVPN par Nord Security

◾ McAfee Innovations

◾OpenVPN pour Android (version communautaire)

◾VPN Private Internet Acces

◾VPN Private

🍃Une meilleure visibilité et plus de garanties pour les utilisateurs, on est ravi !!

Keep Calm and Love Android.

Contenu éditorial recommandé

Avec ton accord, un contenu externe est chargé ici.

En cliquant sur le bouton ci-dessus, tu acceptes que des contenus externes soient affichés. Des données personnelles peuvent alors être transmises à des fournisseurs tiers. Tu trouveras plus d'informations à ce sujet dans notre Déclaration de protection de données.