Apple Passkeys va remplacer les mots de passe et c'est tant mieux!

Les mots de passe appartiennent au passé depuis un moment car ils sont généralement peu inventifs, compliqués et surtout peu sécurisés. Apple a annoncé à l'occasion de la WWDC 2022 qu'ils seraient remplacés à partir d'iOS 16 par des "Passkeys" qui se lient à votre compte et à vos appareils. Dans cet article, NextPit vous explique tout ce qu'il faut savoir sur les Apple Passkeys.

Combien de temps consacrez-vous à vos mots de passe? Créez-vous chaque année de nouvelles clés de sécurité et faites-vous attention à la sécurité des chaînes de caractères et de chiffres? Probablement pas, car les entreprises de sécurité trouvent chaque année dans leurs bases de données des mots de passe bien trop peu sécurisés. La plupart des mots de passe sont trop simples, ne sont jamais changés et pourraient être "piratés" en quelques minutes.

Il est donc louable qu'Apple ait annoncé une nouvelle procédure d'authentification avec les Passkeys, qui doit remplacer les mots de passe. Sur le net, le nouveau procédé est fortement associé à l'écosystème Apple, ce qui est tout à fait dommage. En effet, avec Passkeys, Apple n'a fait que présenter sa propre manière d'utiliser le nouveau standard WebAuthn.

Pourquoi les "Passkeys" d'Apple ne concernent pas seulement les utilisateurs Apple?

Les "Passkeys" ne sont pas une invention exclusive d'Apple, même si cela en avait tout l'air lors de la WWDC 2022: il s'agit de l'appellation de l'implémentation d'Apple pour un nouveau type de standard de connexion développé par l'Alliance FIDO. Apple ne fait certes pas partie de cette alliance, mais selon ses propres indications, elle a collaboré entre autres avec Google et Android pour s'inspirer des normes de la FIDO pour ses Passkeys. Tôt ou tard, presque tous les utilisateurs* d'internet profiteront donc des Passkeys.

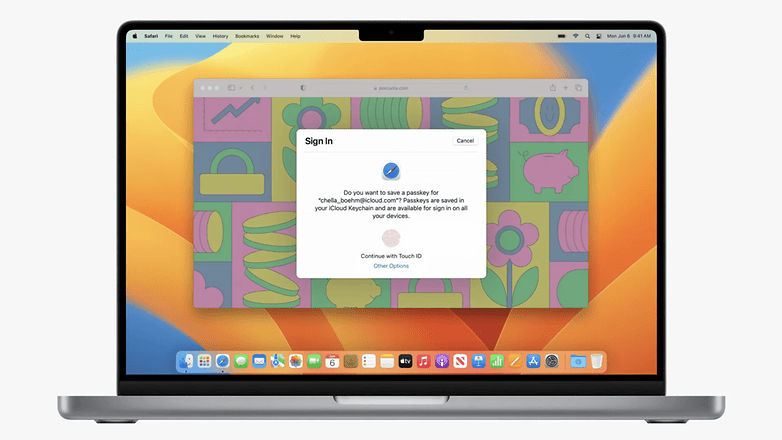

L'idée de base est de ne plus réaliser les connexions à l'aide de mots de passe, mais à l'aide de clés de sécurité. Du point de vue de l'utilisateur, les identifiants seront alors sécurisés par des procédés biométriques qui permettent de comparer les clés de sécurité avec le serveur. Si vous utilisez déjà Face ID et Touch ID pour l'activation de votre trousseau iCloud, la manipulation ne changera donc pas tant que ça.

Même si les connexions actuelles sous iOS sont à peu près aussi pratiques que l'utilisation à terme des Passkeys, il y a un inconvénient majeur. Actuellement, il est seulement possible de permettre au trousseau iCloud de copier votre mot de passe dans le masque de connexion. De là, il est ensuite transmis à l'opérateur du serveur. Le risque que vos mots de passe soient espionnés par des attaques de type "man-in-the-middle" ("MITM") ou par d'autres moyens existe donc toujours.

Le phishing, c'est-à-dire le vol de mots de passe en faisant croire à une urgence de service super importante ou à d'autres tactiques d'ingénierie sociale, est également encore possible avec cette procédure. Présentement, il est en effet très facile de copier des mots de passe du trousseau et de les coller dans n'importe quel e-mail si vous vous êtes fait avoir par une escroquerie.

Les Passkeys et l'utilisation qu'en fait Apple sont plus sécurisées

D'une certaine manière, l'utilisation de clés d'accès protège même contre la proverbiale erreur qui se trouve devant l'écran. Elles sont basées sur deux clés de sécurité, une clé publique et une clé privée. La clé publique se trouve sur le serveur après la configuration, tandis que la clé privée reste toujours sur l'appareil utilisé pour la connexion. Le point fort réside dans les mathématiques sur lesquelles repose la procédure.

En effet, comme l'écrit Popular Science, celle-ci a été conçue de manière que la clé privée ne doive pas être transmise au serveur lors des tentatives de connexion. Ainsi, votre Passkey restera en sécurité même en cas d'attaque MITM ou de piratage réussi des serveurs d'entreprises. Les Passkeys sont basées sur le standard WebAuthentification (WebAuthn), qui est utilisé depuis un certain temps déjà pour la connexion sans mot de passe sur le réseau.

Si tout cela est donc déjà disponible, on peut se demander pourquoi tout le monde fait comme si Apple avait réinventé le mot de passe.

Pourquoi tout le monde fait-il semblant de croire qu'Apple a réinventé le mot de passe?

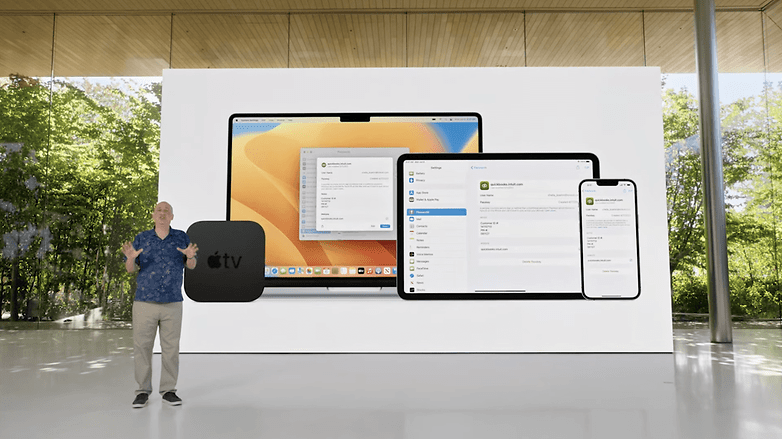

Bonne question! Ce dont on peut vraiment féliciter Apple, c'est qu'ils sont les premiers à utiliser les clés d'accès sur tous les appareils. En même temps, ils proposent une interface de programmation, une API, pour leurs Passkeys. Pour permettre la connexion via les Passkeys, les sites web et les services devront bien sûr d'abord créer les conditions préalables.

Comme Apple propose ses nouveaux OS à savoir iOS 16, watchOS 9, iPadOS 16 et macOS 13 en version bêta pour les développeurs six mois avant leur lancement, la disponibilité pourrait être assurée en de nombreux endroits dès le lancement. De toute façon, Apple a déjà présenté ses propres standards WebAuthn lors de la WWDC 2021.

Les Passkeys sont en outre fermement liées au trousseau iCloud. Vous pourrez y accéder à partir de n'importe quel appareil Apple sur lequel vous êtes enregistré avec votre identifiant Apple. Étant donné qu'Apple utilise un chiffrement de bout en bout pour son trousseau et que, selon lui, il ne connaît pas lui-même les clés de sécurité, c'est donc un lieu de stockage sûr pour les Passkeys.

Le système est en outre protégé par une authentification à deux facteurs. Ainsi, si vous souhaitez enregistrer une nouvelle Passkey, vous devrez confirmer cette procédure une nouvelle fois sur un appareil Apple ou via le navigateur web en saisissant un code à six chiffres.

Apple n'a donc pas (ré)inventé la connexion sans mot de passe, mais l'a tout simplement mise en œuvre de manière intelligente et sûre. En outre, les appareils Apple sont tellement répandus que l'avancée de la firme de Cupertino sera une bonne incitation pour les services et les sites web à passer enfin à WebAuthn.

Les Passkeys rendent-elles impossible le passage à Android et Windows?

La direction prise par Apple avec ses Passkeys m'a toutefois un peu inquiété pendant la keynote. On avait ainsi l'impression qu'Apple allait une fois de plus recouvrir son jardin fermé à la cloture en méthylane. Le lancement des Passkeys ne rend-il pas presque impossible l'utilisation d'appareils non Apple?

Il n'est pas encore tout à fait clair à quel point l'intégration des Passkeys d'Apple sera fermée, mais il y a trois arguments contre mes craintes.

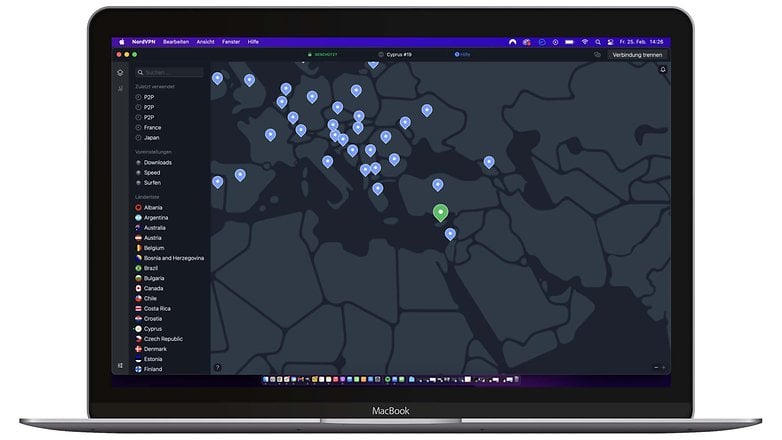

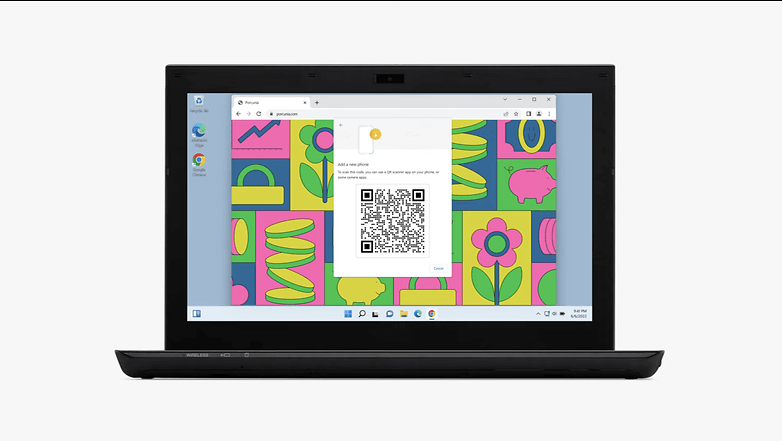

1: Lors de sa conférence des développeurs, Apple a déjà montré brièvement comment il sera possible de se connecter sur des appareils d'autres marques. Sur l'écran d'un PC portable Windows, on aura un code QR qu'il faudra scanner pour se connecter avec un appareil Apple. Il sera donc également possible de se connecter sous Windows et Android mais il faudra pour cela avoir votre iPhone ou iPad avec vous.

2: Il est déjà possible d'accéder au trousseau iCloud sous Windows. Pour cela, il suffit d'installer l'application iCloud et un programme correspondant apparaîtra sur votre PC. Le déverrouillage fonctionne via le service d'authentification Windows Hello et donc également via des procédures de connexion biométriques. J'ose toutefois douter que ce système soit suffisamment sûr pour les Passkeys d'Apple. En effet, Windows s'appuie sur un code PIN qui, dans le pire des cas, ne comporte que quatre chiffres.

3: Comme nous l'avons déjà mentionné, le standard WebAuthn n'est pas propre à Apple et sera certainement utilisable à l'avenir de manière native avec Android, Windows et d'autres systèmes d'exploitation. Vous pourrez donc attribuer de nouvelles clés de sécurité pour les logins afin d'accéder aux sites web. Même si celles-ci diffèrent des clés synchronisées d'Apple, cela ne fera aucune différence pour l'utilisation après la configuration. Vous vous connecterez de toute façon uniquement avec le capteur d'empreintes digitales ou la reconnaissance faciale.

Conclusion

Résumons encore une fois les choses. Indépendamment d'Apple, le standard WebAuthn rendra les connexions en ligne plus sûres. Après trop longtemps, nos données ne dépendront plus du temps ou de l'énergie que nous consacrons à la gestion de nos mots de passe. En outre, la norme apporte une protection fiable contre le phishing, le piratage et même contre les entreprises auxquelles nous voulons nous connecter.

Apple fait un grand pas en avant et est la première entreprise à lancer ce service sur tous les appareils. Parallèlement, l'entreprise profite des avantages de son écosystème fermé pour rendre les connexions par Passkeys sûres et intuitives.

Le fait qu'Apple fasse de l'implémentation des Passkeys un thème important lors de sa conférence des développeurs et renonce à son propre nom est en outre un coup de génie. D'une certaine manière, Apple récolte ainsi les lauriers que l'Alliance FIDO a semés et cultivés en collaboration.

Car si Android ou Windows annoncent prochainement la prise en charge des clés d'accès, le public fera certainement le lien avec Apple.

Touché, Apple! Touché!

Contenu éditorial recommandé

Avec ton accord, un contenu externe est chargé ici.

En cliquant sur le bouton ci-dessus, tu acceptes que des contenus externes soient affichés. Des données personnelles peuvent alors être transmises à des fournisseurs tiers. Tu trouveras plus d'informations à ce sujet dans notre Déclaration de protection de données.